KERNEL32.dll 丢失/错误深度诊断与修复方案

一、报错现象深度诊断

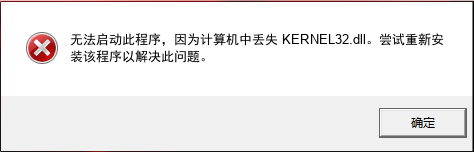

当您尝试进行【启动特定应用程序、执行系统管理任务、或Windows自身启动时】时,系统弹出“无法启动此程序,因为计算机中丢失 KERNEL32.dll”或“KERNEL32.dll 错误”。这通常意味着 Windows 核心进程管理、内存管理和基础I/O操作的核心组件已受损或被恶意软件篡改。

图 1: Windows 系统相关报错提示

🔍 技术诊断要点:

文件职责:负责 Windows 32位子系统核心进程管理、内存分配、异常处理和基础文件I/O的底层API接口。

级联故障:缺失或损坏该文件将导致所有依赖Windows API的32位应用程序(包括部分系统组件)完全无法启动,系统可能陷入蓝屏死机(BSOD)或启动失败。

💡 技术科普:为何系统刚启动或什么都没做也会报 KERNEL32.dll 错误?

KERNEL32.dll 是 Windows 子系统层(特别是 Win32 子系统)的“基石”。系统启动时,会话管理器(smss.exe)会加载关键子系统,其中就包括对 KERNEL32.dll 的初始化。即使您没有打开任何用户程序,只要系统后台服务、驱动或Shell(如explorer.exe)在启动过程中尝试调用其导出的基础API(如内存分配、线程创建),而该DLL文件异常,就会立即触发系统级错误,导致启动失败、黑屏或反复重启。

二、阶梯式修复方案

方案 A:手动部署与专属资源库

适合具备一定电脑基础的用户。请务必核对系统位数,点击跳转专属下载页:KERNEL32.dll 官方安全资源库

存放路径: 32位 DLL 放入 C:\Windows\System32;64位文件放 System32,32位文件放 SysWOW64。

方案 B:自动化驱动环境修复 (推荐方案)

KERNEL32.dll 涉及复杂的运行库多版本依赖。金山毒霸电脑医生会自动检测并重置对应的子系统依赖链接,不仅补全这个文件,还会修复潜在的运行库入口异常。一键扫描即可修复。

下载 KERNEL32.dll 专用修复工具三、深度 FAQ:用户常见问答

Q1: 从另一台电脑复制了KERNEL32.dll覆盖,但系统直接蓝屏无法启动,怎么办?

A: 这是最危险的操作之一。KERNEL32.dll与Windows内核(ntoskrnl.exe)及硬件抽象层(HAL.dll)紧密耦合,版本(包括内部版本号、补丁级别、32/64位)必须绝对匹配。随意替换会导致严重的不兼容。此时,您需要进入Windows恢复环境(WinRE),使用系统还原点回滚,或使用`DISM /Image:C:\ /Cleanup-Image /RestoreHealth`命令从官方镜像源修复整个系统映像。

Q2: 使用SFC /SCANNOW扫描显示“无法修复某些文件”,针对KERNEL32.dll问题这意味着什么?

A: 这通常表明Windows资源保护(WRP)的本地缓存也已损坏,SFC无法从中获取健康的文件副本进行替换。此时,SFC的修复能力已到极限。您必须升级使用部署映像服务和管理工具(DISM),通过`DISM /Online /Cleanup-Image /RestoreHealth`命令,从Windows Update或指定的官方安装镜像(.wim/.esd文件)在线下载并修复整个组件存储,为SFC提供健康的源文件。这是修复深度系统文件损坏的标准进阶操作。

Q3: 系统日志中KERNEL32.dll错误常伴随特定应用程序的故障模块名,但该程序重装无效,如何定位根源?

A: 这指向“DLL地狱”或“第三方驱动/注入式软件冲突”。某些老旧或设计不良的软件、游戏反作弊驱动、安全软件驱动,会向系统进程或合法DLL中注入代码(Hook)。如果注入点正在KERNEL32.dll,其代码缺陷就会导致KERNEL32模块报错。诊断步骤:1)在干净启动模式下(msconfig中禁用所有非Microsoft服务和启动项)测试;2)使用`verifier.exe`驱动程序验证器监视第三方驱动的非法操作;3)使用Process Explorer查看故障进程加载的DLL模块中,是否有非微软的、异常的DLL被注入。根源往往是这些第三方组件。

Q4: 怀疑是恶意软件替换或劫持了KERNEL32.dll,除了杀毒,还有什么底层检查方法?

A: 高级持久性威胁(APT)或Rootkit确实会攻击此核心文件。您可以:1)在WinRE环境下,使用`dir /a C:\Windows\System32\kernel32.dll`查看文件属性、数字签名和版本信息,与微软官方发布信息对比。2)使用`sfc /verifyonly`命令仅验证而不修复,观察报告。3)使用专门的Rootkit扫描工具(如GMER、TDSSKiller)检查内核级挂钩。4)最彻底的方法是:从可信介质启动,挂载系统盘,计算系统目录下KERNEL32.dll的哈希值(如SHA256),与微软符号服务器或干净系统样本进行比对。任何不符都意味着严重的安全入侵。