客服热线

186-8811-5347、186-7086-0265

官方邮箱

contactus@mingting.cn

添加微信

立即线上沟通

客服微信

详情请咨询客服

客服热线

186-8811-5347、186-7086-0265

官方邮箱

contactus@mingting.cn

2018-05-30 来源:渔村安全作者:渔村安全

近两年,比特币、以太币、门罗币等数字货币正经历着全球热潮。挖矿类病毒木马的感染量也随着虚拟货币的价格攀升逐步上涨,黑产团伙的商业嗅觉和行动力令人惊叹,类似“CoinHive”这种网页挖矿变现平台层出不穷,数百万级的网站被黑产团伙利用web漏洞植入挖矿代码。

从去年形势可以看到各类挖矿木马异常活跃,从利用“永恒之蓝”漏洞传播到服务器、数据库弱口令爆破,从Struts2、Weblogic、Jboss等各大Web框架漏洞到IE/Flash 0day挂马传播,甚至包括被频繁曝光漏洞的路由器、摄像头等嵌入式设备都被黑产团伙盯上,各类挖矿木马可以说一直活跃在全球网络安全攻击事件的最前线。

在挖矿暴利的引诱驱使下,之前部分用于传播垃圾邮件、敲诈者的老牌僵尸网络都开始纷纷转型加入挖矿大军。更有甚者,个别传统正牌软件厂商也都开始沉沦堕落,从我们去年挖掘曝光的“看看影音云控挖矿”、“电信天翼客户端挖矿后门”等安全事件中就可以略窥一二,不夸张地说,2017年堪称挖矿类木马病毒的爆发元年。

从框架设计到代码细节处理上都非常完善,在隐蔽性、兼容稳定性、反分析对抗等各方面都达到了一个全新高度,病毒代码的复杂程度、专业程度也为近年所罕见。

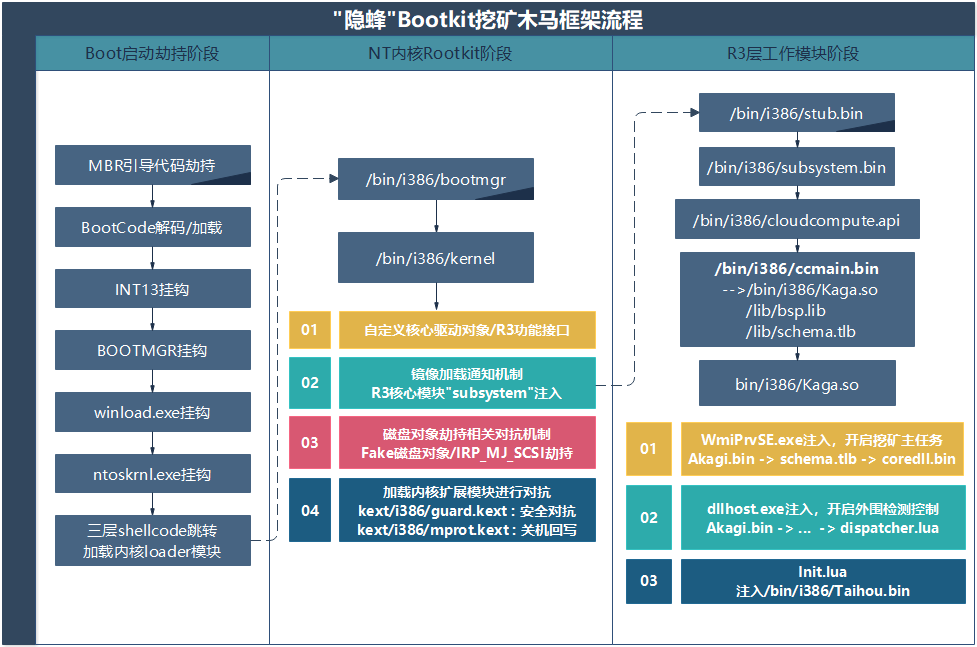

“隐蜂”Bootkit木马的技术特点

从样本模块的字符串信息中,金山毒霸安全研究院发现该Bootkit的内部项目代号为“Mellifera(蜜蜂)”,所以本次的Bootkit木马被命名为“隐蜂”。

1、对抗分析检测,隐蔽性很强。一旦发现ARK工具、抓包软件或者安全软件,甚至是任务管理器,病毒都会立即结束挖矿活动,小心翼翼地躲藏起来

2、架构设计灵活,复杂度专业度很高。最直观的感受,我们从“隐蜂”病毒中解压出来的各类内核模块、R3插件以及配置文件多达50+,病毒代码结构的复杂程度可见一斑。

3、系统兼容稳定性很好。“隐蜂”在系统引导过程中的挂钩时机选择、挂钩点特征搜寻和代码细节处理上都非常完善,支持主流windows操作系统版本,同时兼容X86/X64架构。“隐蜂”Boot劫持代码中也可以看到一些Bootkit前辈的身影,堪称后辈中的集大成者。

从金山毒霸安全实验室监控到的数据来看:本次的“隐蜂”Bootkit木马变种从3月初开始测试传播,得益于其强悍的隐蔽性和对抗分析能力,到至今的三个多月都不曾被外界发现曝光。病毒的项目版本号也从0.1迭代至目前的1.x,在经历了几轮网页挂马和流氓捆绑的传播小高峰后,该僵尸网络已经逐渐成形,预估目前全网的感染用户50w+。

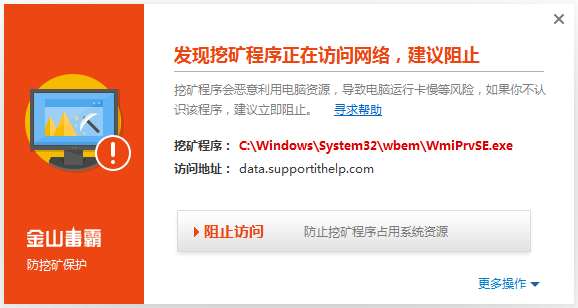

(金山毒霸首家拦截“隐蜂”Bootkit挖矿木马)

(“隐蜂”Bootkit挖矿病毒专杀工具)

点击查看详情技术分析报告

上一篇:警方揭秘!谁泄露了我们的个人信息